[RHCE] System Monitor

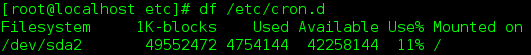

DISK SPACE 在Linux系統中從磁碟到檔案之間的關係,用比較簡單的方法解釋是磁碟會被切割為分割區,分割區會被格式化為檔案系統,例如我們常看到的EXT4, FAT, NTFS等,作業系統只能使用固定的檔案系統去儲存檔案、檔案的屬性、以及其他的資訊,然後再將檔案系統掛載到某個目錄,如此使用者才可以利用這個目錄的路經去存取這個檔案系統。 管理檔案系統最基本的作業就是要先了解檔案系統的狀況,使用 #df [參數] [檔案或目錄] 可以查詢這個檔案或目錄所存放的檔案系統的使用狀況,例如輸入 #df /etc/cron.d 可以查詢到/etc/cron.d這個目錄所屬的檔案系統的資訊。 Filesystem: 這個檔案系統所屬的分割區的裝置名稱。 1K-blocks: 說明1K-blocks, Used, Available的單位是1KB。 Used: 已經使用的磁碟空間。Available: 還可以使用的磁碟空間。 Use%: 磁碟空間使用量百分比。 Mount on: 磁碟的掛載目錄。 可以使用的參數有: -a: 列出包含系統特有的所有檔案系統。 -k: 以KB為單位計算容量。 -m: 以MB為單位計算容量。 -h: 依照容量大小自動選擇以GB, MB, KB等單位顯示。 -T: 顯示該分割區的檔案系統名稱。 -i: 使用inode數量取代檔案容量顯示。 而當管理者想查詢某個檔案或目錄的容量時,可以使用 #du [參數] [檔案或目錄] ,例如 #du /dev 會將/dev底下所有的目錄的使用容量列出來,預設的單位是KB。 可使用的參數有: -a: 將目錄下的檔案也個別列出。 -h: 依照容量大小自動選擇以GB, MB, KB等單位顯示。 -s: 查詢目錄時僅列出該目錄總使用容量。 -S: 計算目錄容量時,不計算子目錄的容量。 -k: 以KB為單位計算容量。 -m: 以MB為單位計算容量。 當檔案系統出現問題時,在Windows作業系統中會出現scandisk協助使用者檢查並修復檔案系統,在Linux系統中,可以使用 #fsck [參數] [裝置名稱] 進行同樣的作業, 需要注意的是如果在系統狀況正常下使用這個指令,可能會損害系統運作; 指令可用的參數如下: ...